行业新闻与博客

最近的勒索软件攻击:2020年最新的勒索软件攻击新闻

我们将涵盖 2020年(迄今为止)的最新勒索软件攻击中的 15 种(它们是什么,受影响的人)以及勒索软件攻击的一些最新新闻和趋势。

“今年对狂欢节的勒索软件攻击可能是第二次受到损害”

“犹他大学在其计算机上支付了超过 45 万美元的勒索软件攻击”

“一群不熟练的伊朗黑客在最近利用 Dharma 勒索软件进行攻击之后”

这些只是最近在新闻中引起轰动的勒索软件攻击的几个头条新闻。勒索软件攻击引起了全球政府,医疗保健提供商和其他企业的关注。对于他们的客户和员工来说,它们也是一个主要问题,他们的数据通常是这类攻击的附带损害。

Emsisoft 的 2020年第一季度和第二季度研究显示,仅在 2019年,针对 966 个美国政府,医疗保健和教育机构的勒索软件攻击就使这些组织损失了 75 亿美元。数据从 NinjaRMM 2020 勒索弹性报告还显示,勒索事件造成的在 1 亿 $ 和它的 IT 专业人员,他们调查的公司 35%的亿 $ 5 赔偿。繁荣的网络犯罪市场流了很多钱,这些组织也面临着许多声誉受损的机会。

在本文中,我们将分享 2020年迄今为止(迄今为止)的 15 种最新勒索软件攻击。

让我们对其进行哈希处理。

2020年(迄今为止)进行的 15 次最新勒索软件攻击

勒索软件攻击是使用恶意软件(恶意软件)对目标数据和文件进行加密的攻击。我说这是为了将勒索软件攻击与勒索活动区分开来,勒索活动使用分布式拒绝服务(DDoS)攻击来压倒目标流量,并承诺停止攻击以换取付款。

不幸的是,我们可以在本文中讨论许多勒索软件攻击。因此,我们决定限制自己谈论最近的基于恶意软件的勒索软件攻击,并在 2020年成为头条新闻。

当然,此列表远非完整列表。不幸的是,今年还发生了许多其他最近的勒索软件攻击(比我有时间单独写这篇文章的方式要多得多)。但是,该列表至少让您了解了到 2020年迄今为止一些最著名的勒索软件攻击以及我们对它们的了解。

最新勒索软件攻击列表的组织方式

对于本文,我们决定按时间顺序组织内容-从列出最新的勒索软件攻击开始,然后再回到今年的最早攻击。我们之所以不按最大赎金或要求列出它们的原因是,坦率地说,许多公司没有披露攻击者的要求。(哎呀,有些公司甚至不想透露他们经历的“网络事件”实际上实际上是勒索软件攻击!)此外,某些勒索软件目标选择支付赎金要求,而其他公司则没有。

因此,事不宜迟,让我们开始吧。以下是我们今年(到目前为止)看到的最新勒索软件攻击列表:

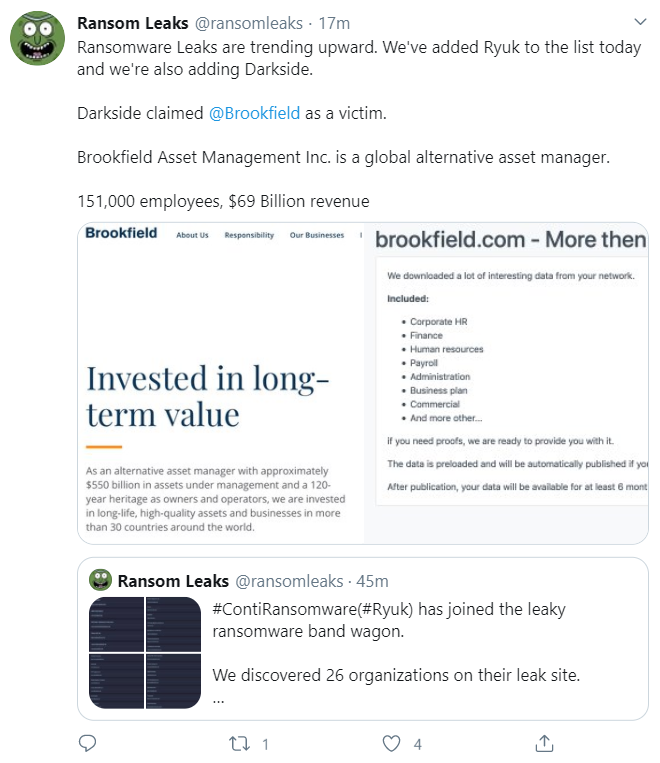

1.布鲁克菲尔德(2020年8月)

我们在 2020年最近的勒索软件攻击清单中的第一个来自边界的北部。一家新的勒索软件组织 Darkside 声称已对位于加拿大卡尔加里的 Brookfield Residential Properties 进行了勒索软件攻击。加拿大 ITWorldCanada 报道,该公司属于 Brookfield Asset Management Inc.的子公司,向他们承认发生了未指定的数据安全事件。但是,它没有验证攻击是否涉及勒索软件或 DarkSide。

当然,Darkside 自己已经决定让他们知道是这次袭击的原因:

该屏幕快照来自 @RansomLeaks 的推文,该推特页面引用了有关新的勒索软件泄漏的新闻。

ITWorldCanada 的第二篇文章报道说,该公司还必须强调“布鲁克菲尔德住宅区拥有自己的公司网络,该公司网络与母公司是分开的,但并未受到打击。” 基本上,他们想表明勒索软件攻击仅影响该子公司,而不影响较大的母公司。

2. R1 RCM 医疗债务追收公司(2020年8月)

在我们最近的勒索软件攻击列表中,接下来是 Brian Krebs。8月,KrebsOnSecurity 报告说 R1 RCM Inc.受勒索软件攻击。该公司前身为 Accretive Health Inc.,是该国最大的医疗债务追收公司之一。他们与 750 多个美国医疗保健组织签约,并处理数千万患者的个人和健康相关数据。

R1 RCM Inc.选择不透露攻击中使用的勒索软件的类型,也不选择提供有关此漏洞的其他详细信息,包括哪些系统或数据可能已经遭到入侵。但是,KrebsOnSecurity 报告说该攻击使用了 Defray 勒索软件。趋势科技将 Defray 描述为一种目标勒索软件,通常通过网络钓鱼电子邮件进行传播。

在 KrebsOnSecurity 文章中了解有关攻击的更多信息。

3.科罗拉多州拉斐特市(2020年7月)

在拉斐特市 8月宣布,他们支付了 $ 45,000 勒索运营商他们的设备后数据成为通过勒索加密 7月27日支付了这笔款项接收解密密钥城市是无法从他们的备份恢复系统后。他们选择了赎金支付路线,因为这似乎是一种成本更低廉,更方便的解决方案,可以最大程度地减少居民的长时间服务中断。

尽管他们没有指定所涉及的勒索软件的类型,但该市有关中断的通知表明,勒索软件禁用了该城市的网络系统。这影响了从在线支付系统到电子邮件和电话服务的所有内容(但值得庆幸的是,没有影响 9-1-1 和紧急调度系统)。他们初步调查的结果表明,网络钓鱼诈骗或潜在的蛮力攻击可能是勒索软件攻击的原因。

那么,关于这种情况有什么好消息吗?是的,尽管它仍然带有警告:

财务数据似乎可以从不受影响的备份中恢复。由于纽约市使用外部 PCI 认证的支付网关,因此个人信用卡信息没有受到损害。没有证据表明个人数据遭到破坏,但是出于谨慎考虑,建议居民和员工保持警惕,以监控可疑活动的帐户。”

4.犹他大学(2020年7月)

犹他大学(UofU)最近发现自己是对高等院校的最新勒索软件攻击之一。他们发布了有关该攻击的声明,指出其计算服务器的目标是未经指定的勒索软件攻击,该攻击影响了这些服务器上约 0.02%的数据。尽管该大学使用其数据备份来还原其某些服务和系统,但他们仍然选择支付 457,059.24 美元的赎金。

他们为什么选择支付赎金?根据大学的官方声明:

经过仔细考虑,该大学决定与其网络保险提供商合作,向勒索软件攻击者支付费用。这样做是为了确保信息不会在互联网上发布而采取的主动和预防措施。”

但是 UofU 并不孤单-其他一些教育机构也是最近的勒索软件攻击目标。稍后我们将详细讨论。

但是首先,以下是可能需要注意的重要信息:Comparitech 的 2020年研究显示,自 2005年以来,大学,大学和 K-12 学校报告了 1300 多起数据泄露(涉及 2450 万条记录)但是,请记住,现在,这些只是我们所知道的违规行为,勒索软件并未专门确定为原因。但这只是表明,在更好地保护数据方面,教育中的网络安全状况还有路要走。

说到…

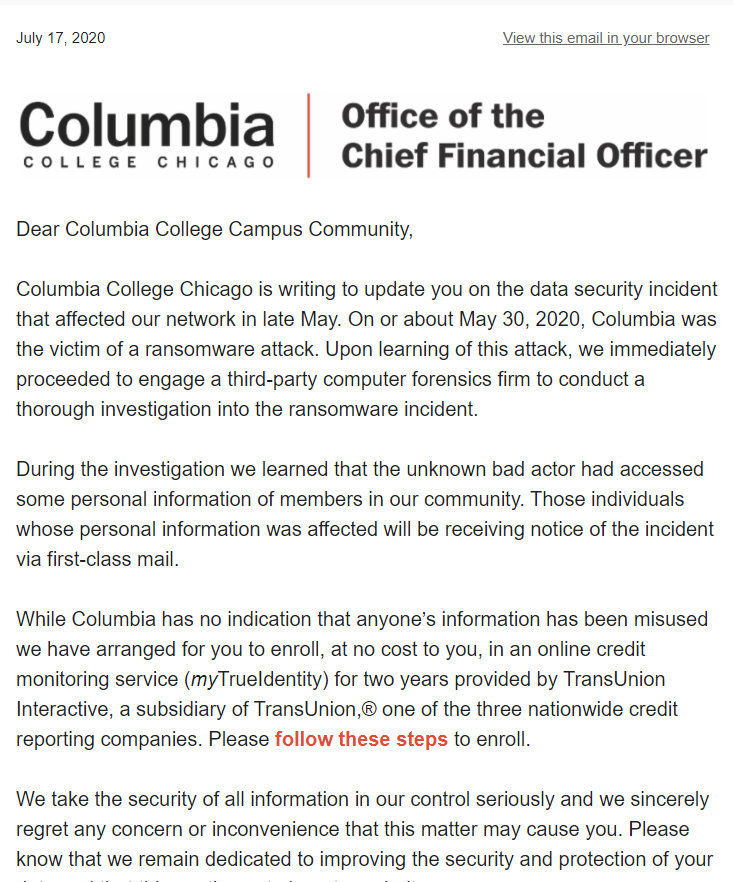

5.芝加哥哥伦比亚学院(2020年6月)

这使我们在最近的勒索软件攻击列表中排名第五:芝加哥哥伦比亚学院。NetWalker 勒索软件团伙将伊利诺伊州的机构作为攻击目标,该团伙威胁说,如果在六天内未支付任何勒索款项,就会在暗网上出售学生的数据。

哥伦比亚纪事报分享了指向 7月17日学院范围内电子邮件的链接,该电子邮件表明在此次攻击中某些用户的个人信息已被访问。但是,目前尚不清楚芝加哥哥伦比亚大学是否决定支付赎金或与攻击者进行谈判。

上面的屏幕截图是芝加哥哥伦比亚学院首席财务官办公室发送的勒索软件更新电子邮件的摘录。

NetWalker 也称为 Mailto,是一种勒索软件,据信已于 2019年8月首次亮相。ZDNet 报告称,NetWalker 封闭访问勒索软件即服务(RaaS)门户 -其他黑客在经过攻击后即可使用审查过程-对高价值目标发动专门的攻击。据认为,仅从 2020年3月以来,这已经帮助 NetWalker 勒索软件运营商赚了 2500 万美元。

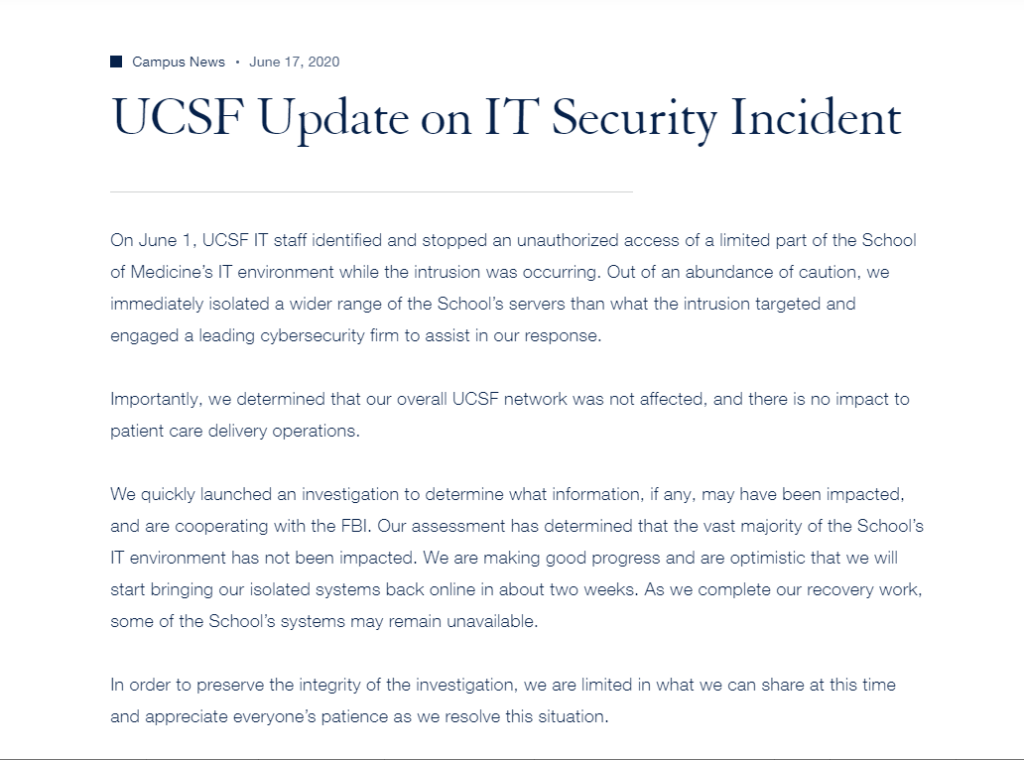

6.加利福尼亚大学旧金山分校(2020年6月)

但是,芝加哥哥伦比亚学院并不是 NetWalker 勒索软件的唯一目标。加州大学旧金山分校(UCSF)和密歇根州立大学这两个机构也遭到了同一勒索软件的侵害。(有关 MSU 的更多信息,请稍后。)

6月1日,该大学的 IT 人员发现并阻止了未经授权访问医学院的 IT 环境。他们开始与一家网络安全公司合作,并能够确定学校的大多数 IT 环境均不受影响。ZDNet 报告称,UCSF 选择向攻击者支付 114 万美元的商定赎金要求,以恢复攻击者加密的数据。

该屏幕快照来自该大学于 6月17日发布的有关 2020年6月1日发生的勒索软件攻击的更新。

根据 UCSF 6月26日的安全更新:

当我们阻止攻击发生时,这些行为者启动了恶意软件,对医学院内有限数量的服务器进行了加密,使其暂时无法访问。自那时以来,我们一直在与领先的网络安全顾问和其他外部专家合作,调查事件并加强我们的 IT 系统防御。”

7.密歇根州立大学(2020年5月)

MLive 报告说,密歇根州立大学受到 NetWalker 勒索软件的打击。勒索软件运营商在需求中表示,该大学有一个星期的时间支付赎金,以换取对其加密文件的访问。否则,攻击者表示,他们将泄漏 MSU 学生的个人和银行相关数据。

据说这次袭击是在阵亡将士纪念日发生的,据报道仅限于影响物理和天文学系的系统。与加州大学旧金山分校不同,密歇根大学选择不支付赎金,说他们在听取执法部门的建议。

MSUToday 报告了 MSU 警察局长 Kelly Roudebush 的以下声明:

重要的是要记住,这些是个人所进行的犯罪行为,所寻求的仅仅是获得机会,以牺牲任何个人或实体的利益快速赚钱。支付网络入侵赎金使这些罪行永久存在,并为该组织提供了另一天生活并捕食另一名受害者的机会。”

此事件之后,发现了涉及 MSU 在线商店的数据泄露。MSUToday 报告说,大约有 2,600 位客户的姓名,地址和信用卡号是由于网站漏洞而暴露的。据说接触时间是在 2019年10月19日至 2020年6月26日之间

8.布莱克波特(2020年5月)

Blackbaud 是许多商业和非营利实体的主要云计算提供商,它是 5月份勒索软件攻击的目标。(UCSF 和 MSU 属于受事件影响的教育机构,因为它们使用 Blackbaud 作为其慈善追踪活动的供应商。)

该公司能够发现并破坏攻击,最终阻止了他们的系统。但是,在攻击者成功删除某些数据之前,他们无法这样做。根据 Blackbaud 的官方声明:

在我们将网络犯罪分子锁定之前,网络犯罪分子从我们的自托管环境中删除了一部分数据的副本。网络罪犯没有访问信用卡信息,银行帐户信息或社会安全号码。因为保护客户的数据是我们的首要任务,所以我们向网络犯罪分子的要求付款,并确认他们删除的副本已被销毁。根据事件的性质,我们的研究和第三方(包括执法机构)的调查,我们没有理由相信任何数据超出了网络犯罪,已经或将被滥用;或将以其他方式传播或公开提供。”

该公司既未披露付款金额,也未披露攻击所涉及的勒索软件的类型。

9.格鲁布曼,夏尔,迈瑟拉斯和萨克斯律师事务所(2020年5月)

尽管我们已经在 2020年的顶级网络安全统计信息列表中谈到了这种情况,但是绝对值得将其列入最新的勒索软件攻击列表中。5月,《第六页》报道说,一个名叫 REvil 的黑客组织将目光投向了 A-list 律师事务所 Grubman,Shire,Meiselas&Sacks。REvil 使用 Sodinokibi 勒索软件进行了攻击。

最初,攻击者要求赔偿 2100 万美元,以防止泄露 756 GB 的机密客户数据。但是,当律师事务所拒绝支付这笔款项时,他们将需求增加了一倍,达到 4,200 万美元。此后,他们发布了与包括麦当娜(Madonna)和 Lady Gaga 在内的几位名人有关的数据,并表示计划拍卖更多数据。

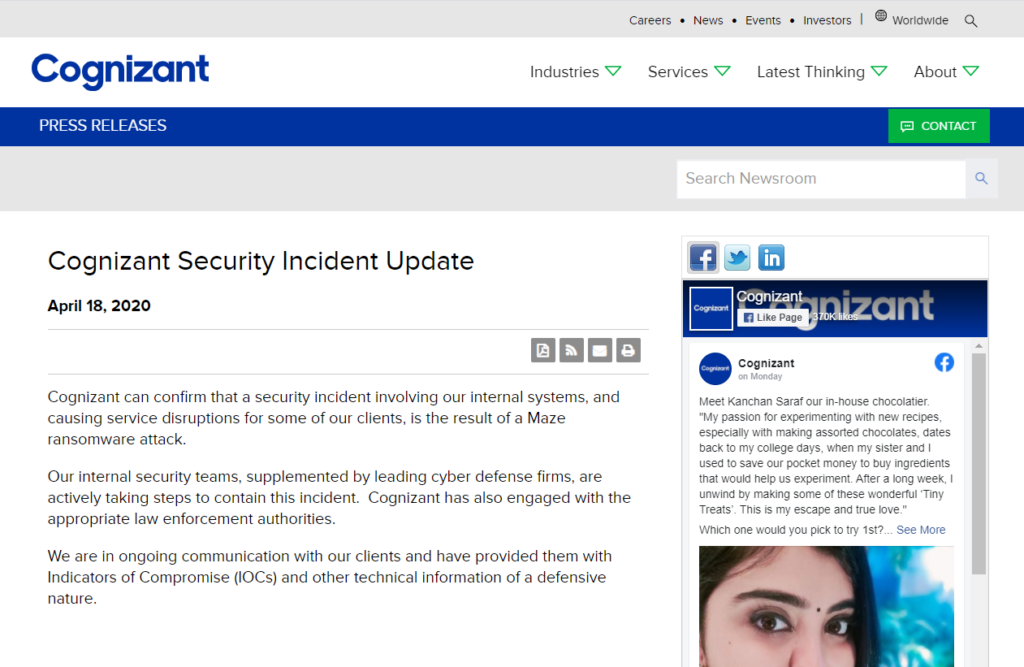

10. Cognizant(2020年4月)

Cognizant 是一家财富 500 强公司,为各个行业的公司提供 IT 服务。该公司在四月份表示,它们是勒索软件攻击的目标。这次攻击影响了他们的内部系统,并涉及到内部目录的删除,这也破坏了对客户的服务:

Cognizant 网站上有关 Maze 勒索软件攻击的官方声明的屏幕快照。

在 5月7日的下一次更新中,Cognizant 表示,自此以来,他们一直在遏制攻击,并将这些经验用作“刷新和加强我们的安全性方法的机会”。

Cognizant 在 7月底的 2020年第二季度业绩报告中分享了其各个业务部门的收入下降 3.4%至 40 亿美元。部分原因是四月份的勒索软件攻击。他们的 2020年第二季度净收入为 3.61 亿美元,而他们来自 2019年第二季度的净收入为 509 美元。

11. Travelex(2020年4月)

REvil 决定在除夕(不愉快)的新年中“帮助” Travelex 敲响,在除夕夜用 Sodinokibi 勒索软件攻击猛击货币兑换服务提供商。但是,与 REvil 的其他目标之一(格鲁布曼律师事务所)不同的是,Travelex 在攻击者削弱了其货币兑换服务后选择支付 230 万美元的比特币赎金。

现在,截至 8月初,SC Media 报道 Travelex 已进入管理阶段(相当于英国的破产),并裁员 1,309 人,以帮助挽救该公司。但是我想这里的心态是,尽管做出了牺牲,但公司仍将活着看到另一天。

12.中国和台湾公司和消费者(2020年4月)

当然,组织,学校和政府并不是勒索软件攻击的唯一目标。勒索软件攻击还针对一般的互联网用户和消费者。

4月,成千上万的用户成为其家庭和公司设备上 WannaRen 勒索软件攻击的受害者。ZDNet 报告,勒索软件感染链包括 EternalBlue 漏洞,该漏洞在 2017年WannaCry 勒索软件攻击期间摧毁了全球成千上万的设备。

最初,攻击者要求 0.05 比特币以换取解密受害者的数据。但是,在出乎意料的情况下,ZDNet 报告指出,勒索软件作者选择将受害者的解密密钥提供给受害者。他们这样做不会给受害者带来任何损失,因此他们可以恢复其加密数据。

13.身份不明的天然气设施(2020年2月)

2月,美国国土安全部网络安全和基础设施安全局(CISA)报告说,未公开的天然气压缩设施是勒索软件攻击的目标。攻击导致管道有效地关闭了两天的操作。但是,这怎么可能呢?根据警报:

威胁参与者使用商品勒索软件来破坏 IT 网络和 OT 网络上基于 Windows 的资产。影响组织 OT 网络的资产包括 HMI,数据历史学家和轮询服务器。

由于攻击仅限于基于 Windows 的系统,因此,负责直接读取和操作工厂物理过程的 PLC 不会受到影响。”

但是,真正引起我们注意的特定警报是:

尽管他们考虑了一系列的物理紧急情况,但受害者的应急计划并未特别考虑网络攻击带来的风险。因此,应急演习也未能为员工提供处理网络攻击的决策经验。

受害人指出,网络安全知识的差距以及各种可能的情况是未能将网络安全充分纳入应急计划的原因。”

这种情况向所有组织(无论规模和行业如何)都强烈提醒了网络安全事件以及响应计划和准备工作的重要性。计划为这类情况准备 IT 基础架构和员工可能是短暂情况和停机时间之间的区别。

14.宾夕法尼亚州匹兹堡联合学区(2020年1月)

宾夕法尼亚州的一个县在新年伊始就发起了一系列勒索软件攻击。宾夕法尼亚州匹兹堡统一学区(位于 Contra Costa 县)在遭受勒索软件攻击后,不得不使其服务器离线。学区没有透露攻击者的赎金要求。但是,根据 KTVU 的报告,这次袭击影响了“学区中的每个学校,办公室和大多数服务”。

15.哥斯达黎加县立图书馆系统(2020年1月)

紧接着又发生了一次针对孔特拉科斯塔县图书馆系统的袭击,学校系统遭到了袭击。图书馆系统于 1月3日报告了该攻击,该攻击导致其所有 26 个分支机构中断了几天,造成了网络中断。

简要说明:如果您正在寻找勒索软件统计信息,请务必查看我们的博客文章 20 勒索软件统计信息,您无力抗拒阅读。

2020年迄今值得注意的近期勒索软件攻击趋势

根据 Coveware 的数据,勒索软件攻击的总数在 2020年第二季度减少了。但是,并不是所有闪闪发光的都是黄金。他们的研究还表明,最近的勒索软件攻击的数量可能正在下降,因为坏蛋对目标对象的选择越来越多,并且每次攻击收取的费用也在增加。

Coverware 报告称,从 2020年第一季度到第二季度,平均赎金支付增加了 60%,达到 178,254。自 2019年以来,这一数字一直在迅速增长。

此外,他们的研究还表明,勒索软件即服务(RaaS)也在增长:

“免费的可用性,自己动手做 RaaS 套件,廉价的攻击手段将进入门槛大大降低。参与网络犯罪经济不再需要深厚的技术专长。”

我们之前引用的 Emsisoft 的 2020年第一季度和第二季度数据显示,尽管今年初对美国政府,医疗保健和教育机构的成功攻击次数有所减少,但有所缓和,但看起来这些数字正在上升备份。但是,这些公共部门组织可以采取某种措施来杜绝不良的网络安全实践。他们必须采取行动来增强其网络安全防御能力并降低风险。

以下来自 Emsisoft 首席技术官 Fabian Wosar 的话很好地总结了这一点:

“ 2020年不必是 2019年的重复。对人员,流程和 IT 进行适当的投资将导致勒索软件事件的发生率大大降低,而确实发生的事件则不会那么严重,破坏力更强,成本也更低。” — Emsisoft 首席技术官 Fabian Wosar

关于 2020年最新勒索软件攻击清单的最终思考

不用说,勒索软件攻击很糟糕,对企业不利。尽管您的组织可能喜欢免费宣传,但成为勒索软件攻击的下一个受害者的头条新闻并不是一个好的方法。但是,您可以采取一些措施来帮助您的组织避免成为下一个勒索软件的头条新闻。本周初,我们概述了您可以采取的 12 个步骤,以使您的组织更安全地防御基于恶意软件的威胁(包括勒索软件)。

一定要检查一下它们,并在该文章的评论部分中分享您自己的见解和网络安全建议。

本文由机器译制

最近新闻

2025年04月14日

2025年04月14日

2025年04月14日

2025年04月14日

2025年04月14日

2025年04月14日

2025年04月07日

2025年04月07日

需要帮助吗?联系我们的支持团队 在线客服