行業新聞與博客

Avast 向受害者提供 DoNex 勒索軟件解密器

據防病毒提供商 Avast 稱,執法機構自 2024 年 3 月以來一直在與 DoNex 勒索軟件的受害者共享解密密鑰。

Avast 威脅研究團隊在 7 月 8 日發佈的一篇博客文章中表示,在發現該惡意軟件及其前身的加密方案存在缺陷後,已悄悄向 DoNex 勒索軟件受害者提供瞭解密器。

研究人員寫道:“加密弱點在 Recon 2024 上被公開,因此我們沒有理由再保守這個秘密。”

什麼是 DoNex 勒索軟件?

現在稱為 DoNex 的第一個樣本於 2022 年 4 月作為 Muse 勒索軟件出現。它於 2022 年 11 月更名為 LockBit 3.0 ,儘管它實際上與 LockBit 勒索軟件毒株無關。

2023 年 5 月,它再次更名,這次名稱為 DarkRace,之後於 2024 年 3 月又更名為 DoNex。

2024 年 3 月,博通旗下的賽門鐵克安全公告稱,DoNex 背後的組織在其 TOR 網站上聲稱包括美國和歐洲在內的公司是受害者。

Avast 表示該組織的目標主要在美國、意大利和比利時。

“自 2024 年 4 月以來,DoNex 似乎已經停止了進化,因為自那以後我們就沒有檢測到任何新的樣本。此外,從那時起,勒索軟件的 TOR 網站就一直處於癱瘓狀態,”研究人員寫道。

DoNex 勒索軟件配置內部

DoNex 勒索軟件及其先前版本的樣本使用標準加密算法 XOR 密碼進行加密。

在勒索軟件執行期間,由“CryptGenRandom ()”函數生成加密密鑰,然後用於初始化 ChaCha20 對稱密鑰並加密文件。文件加密後,對稱文件密鑰通過 RSA-4096 加密並附加到文件末尾。文件按擴展名挑選,文件擴展名列在勒索軟件 xml 配置中。

小文件(不超過 1 MB)會全部加密,大文件(超過 1 MB)會採用間歇性加密。這意味着文件會被分成多個塊,然後分別進行加密。

該勒索軟件還包含白名單擴展和文件的設置,以及終止特定服務的請求。

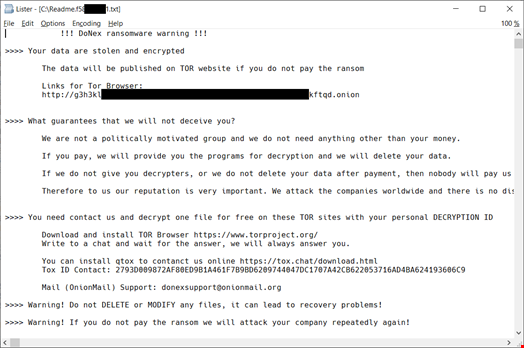

為了確定自己是否受到了 DoNex 運營商的攻擊,Avast 建議觀察贖金紙條的佈局,因為 DoNex 和相關品牌的贖金紙條看起來很相似。

防病毒提供商提供瞭解密器的鏈接以及如何使用它的説明。

最近新聞

2025年03月03日

2025年03月03日

2025年03月03日

2025年02月19日

2025年02月19日

2025年02月19日

2025年02月18日

2025年02月17日

需要幫助嗎?聯繫我們的支持團隊 在線客服